En esta entrada veremos como configurar el módulo de correo VPN de Zentyal, así como permitir el acceso de nuestras cuentas desde la red exterior.

¿Que es una VPN?

Una red privada virtual (RPV), en inglés: Virtual Private Network (VPN), es una tecnología de red de computadoras que permite una extensión segura de la red de área local (LAN) sobre una red pública o no controlada como Internet. Permite que la computadora en la red envíe y reciba datos sobre redes compartidas o públicas como si fuera una red privada con toda la funcionalidad, seguridad y políticas de gestión de una red privada.1 Esto se realiza estableciendo una conexión virtual punto a punto mediante el uso de conexiones dedicadas, cifrado o la combinación de ambos métodos.

Ejemplos comunes son la posibilidad de conectar dos o más sucursales de una empresa utilizando como vínculo Internet, permitir a los miembros del equipo de soporte técnico la conexión desde su casa al centro de cómputo, o que un usuario pueda acceder a su equipo doméstico desde un sitio remoto, como por ejemplo un hotel. Todo ello utilizando la infraestructura de Internet.

La conexión VPN a través de Internet es técnicamente una unión wide area network (WAN) entre los sitios pero al usuario le parece como si fuera un enlace privado— de allí la designación «virtual private network».2

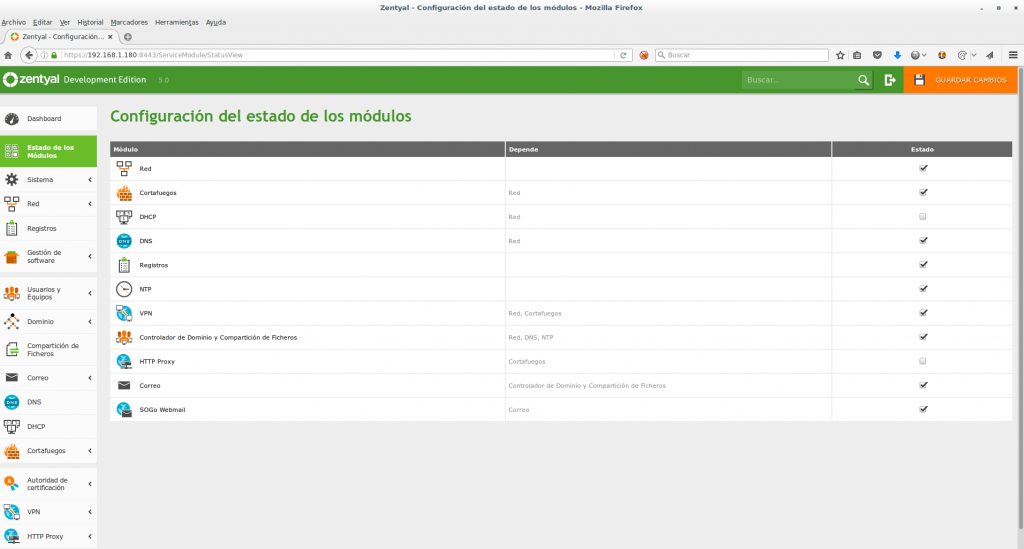

Antes de empezar la configuración debemos activar el modulo, para ello nos vamos a: Estado de los modulos, activamos VPN y damos a GUARDAR CAMBIOS

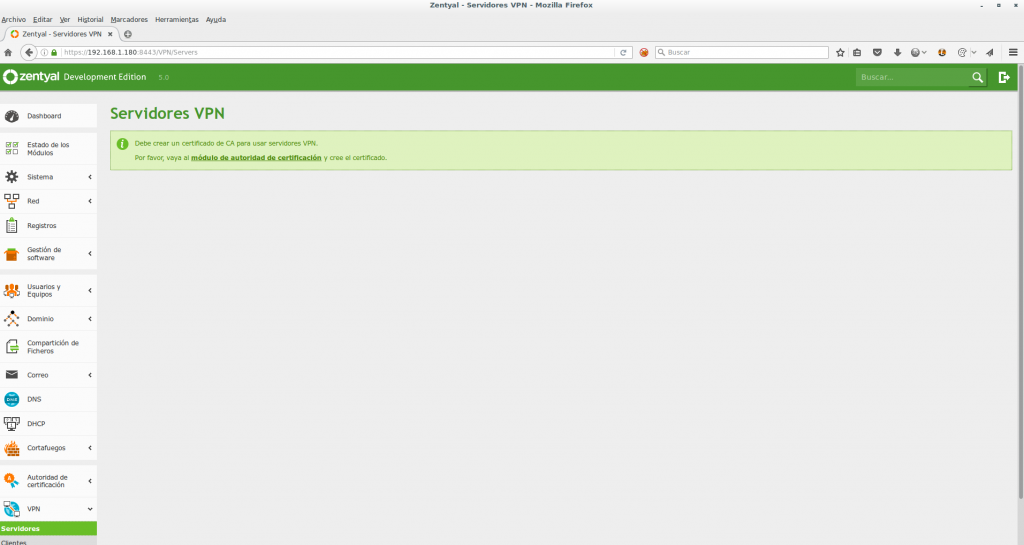

Una vez activado el modulo vamos a comenzar ya la configuración VPN > Servidor y presionamos en: modulo de autoridad de certificados

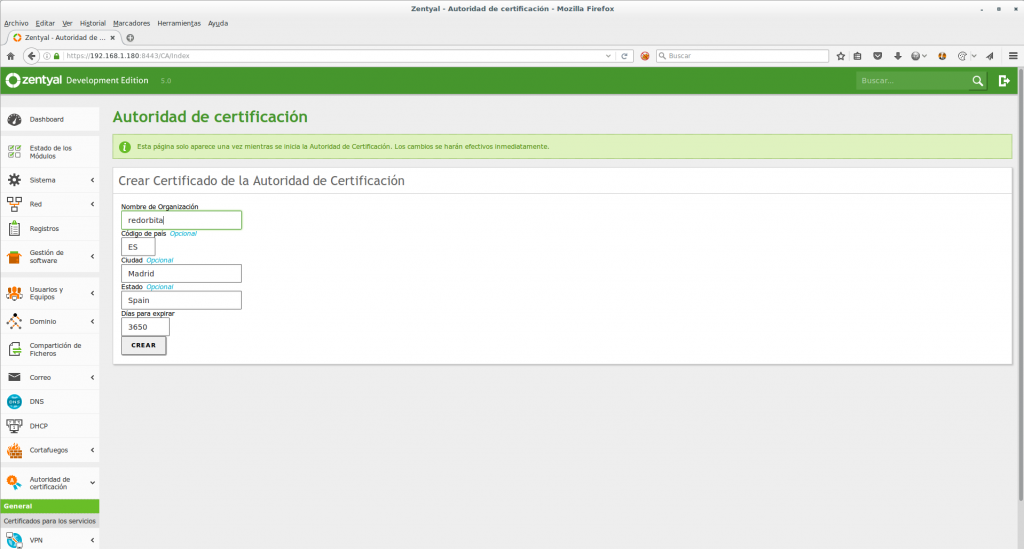

Rellenamos los datos para la creación del certificado.

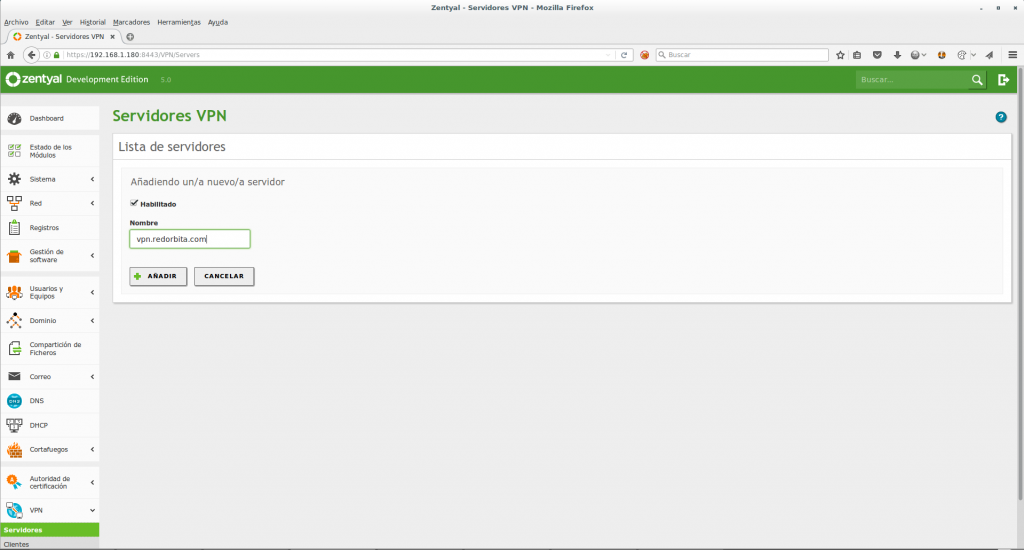

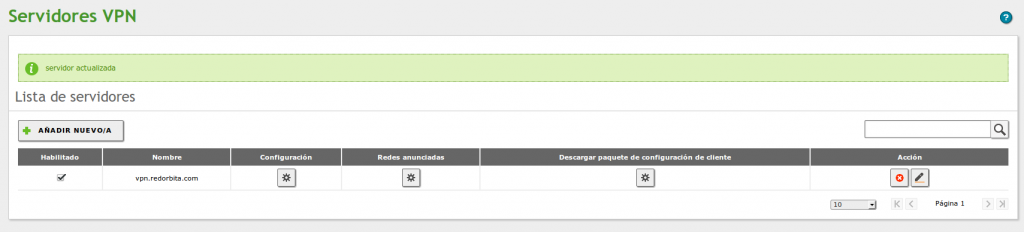

Una vez creado el certificado nos vamos nuevamente a VPN > Servidor y otorgamos un nombre para nuestro servidor VPN

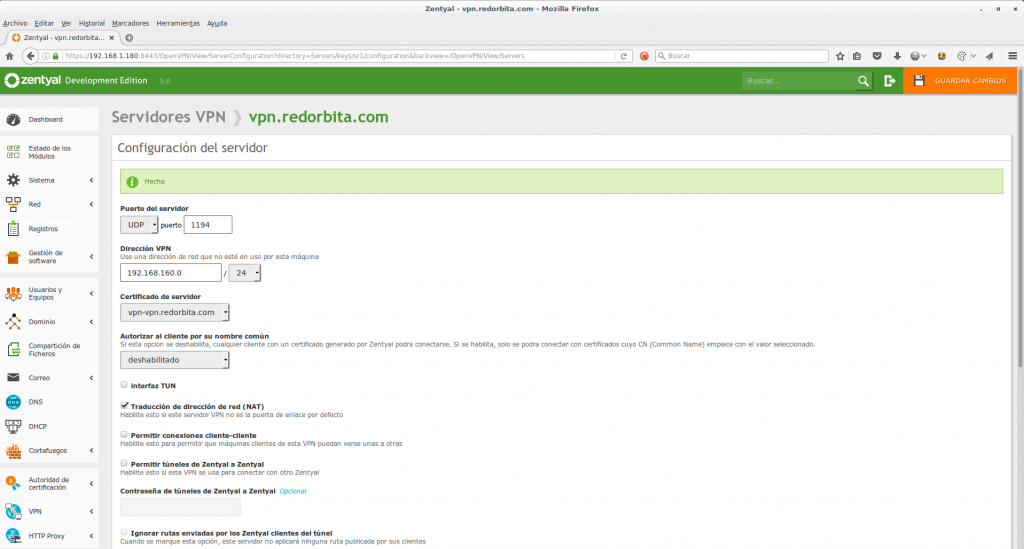

Un vez creado damos a Configurar

Le añadimos el rango de ip

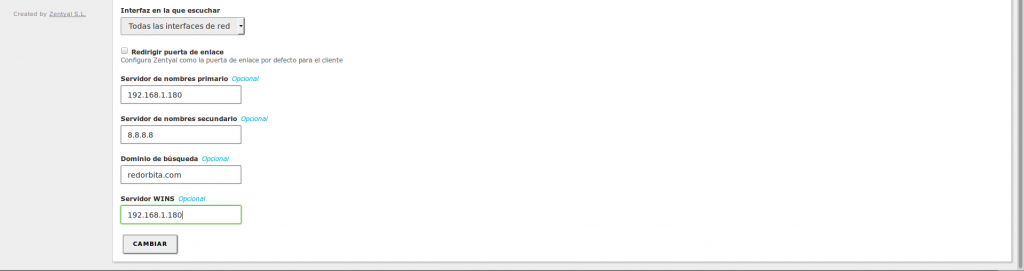

Configuramos la interfaz por donde va a escuchar, dns, dominio y servidor wins

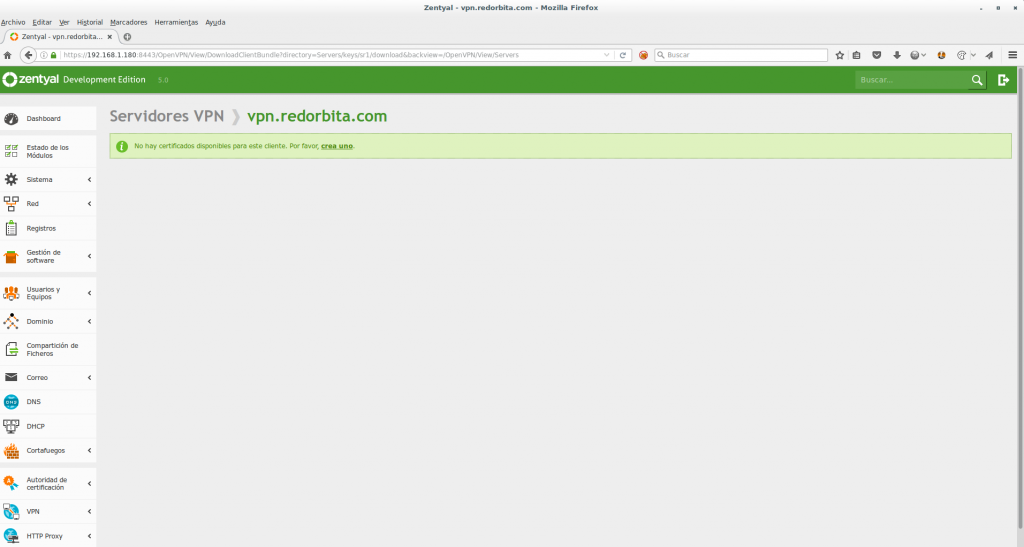

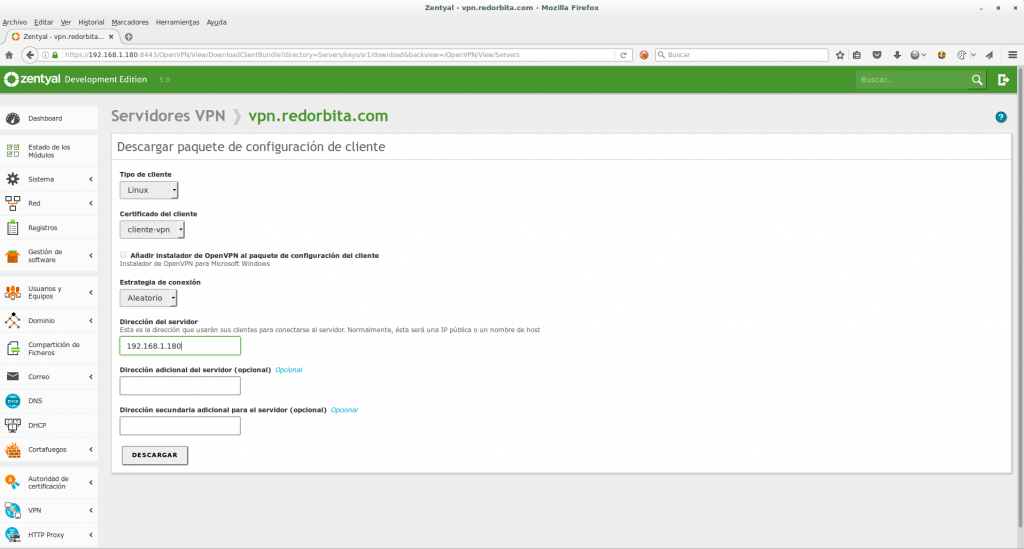

Nuevamente nos vamos a VPN > Servidores y presionamos en Descargar paquete de configuración de cliente

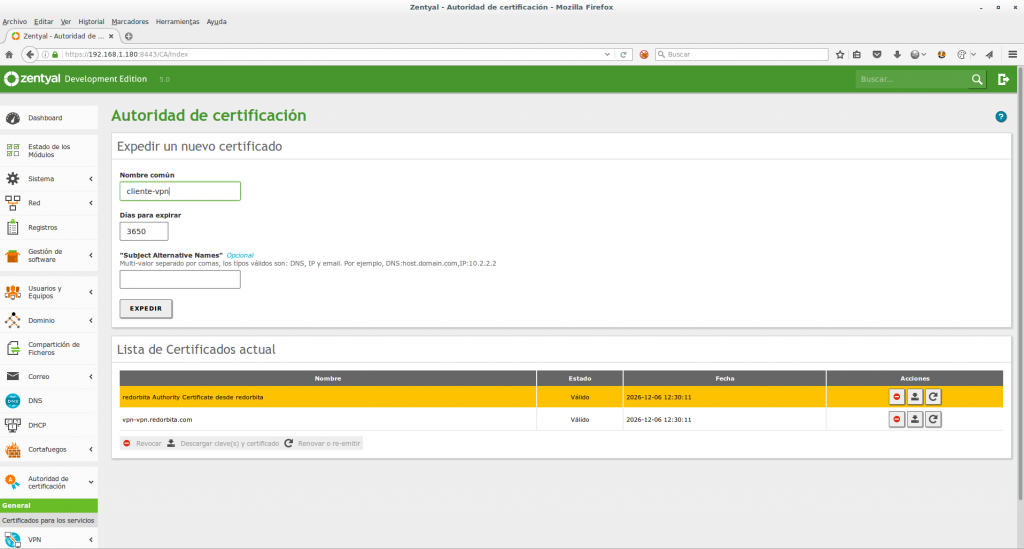

Creamos un certificado

Añadimos un nombre al certificado.

Finalmente solo queda descargar la configuración, nos da a elegir entre GNU/Linux, Windows y Mac OS X

Decargamos la configuración, la descomprimimos y probar a conectarnos:

rokitoh@redorbita:~# sudo openvpn –config vpn.redorbita.com-client.conf

Thu Dec 8 13:57:41 2016 OpenVPN 2.3.4 x86_64-pc-linux-gnu [SSL (OpenSSL)] [LZO] [EPOLL] [PKCS11] [MH] [IPv6] built on Nov 12 2015

Thu Dec 8 13:57:41 2016 library versions: OpenSSL 1.0.1t 3 May 2016, LZO 2.08

Thu Dec 8 13:57:41 2016 WARNING: file ‘cliente-vpn.pem’ is group or others accessible

Thu Dec 8 13:57:41 2016 Socket Buffers: R=[212992->131072] S=[212992->131072]

Thu Dec 8 13:57:41 2016 UDPv4 link local: [undef]

Thu Dec 8 13:57:41 2016 UDPv4 link remote: [AF_INET]192.168.1.180:1194

Thu Dec 8 13:57:41 2016 TLS: Initial packet from [AF_INET]192.168.1.180:1194, sid=1927eab5 0557cb10

Thu Dec 8 13:57:41 2016 VERIFY OK: depth=1, C=ES, ST=Spain, L=Madrid, O=redorbita, CN=redorbita Authority Certificate

Thu Dec 8 13:57:41 2016 VERIFY X509NAME OK: C=ES, ST=Spain, L=Madrid, O=redorbita, CN=vpn-vpn.redorbita.com

Thu Dec 8 13:57:41 2016 VERIFY OK: depth=0, C=ES, ST=Spain, L=Madrid, O=redorbita, CN=vpn-vpn.redorbita.com

Thu Dec 8 13:57:41 2016 Data Channel Encrypt: Cipher ‘BF-CBC’ initialized with 128 bit key

Thu Dec 8 13:57:41 2016 Data Channel Encrypt: Using 160 bit message hash ‘SHA1’ for HMAC authentication

Thu Dec 8 13:57:41 2016 Data Channel Decrypt: Cipher ‘BF-CBC’ initialized with 128 bit key

Thu Dec 8 13:57:41 2016 Data Channel Decrypt: Using 160 bit message hash ‘SHA1’ for HMAC authentication

Thu Dec 8 13:57:41 2016 Control Channel: TLSv1, cipher TLSv1/SSLv3 DHE-RSA-AES256-SHA, 2048 bit RSA

Thu Dec 8 13:57:41 2016 [vpn-vpn.redorbita.com] Peer Connection Initiated with [AF_INET]192.168.1.180:1194

Thu Dec 8 13:57:43 2016 SENT CONTROL [vpn-vpn.redorbita.com]: ‘PUSH_REQUEST’ (status=1)

Thu Dec 8 13:57:43 2016 PUSH: Received control message: ‘PUSH_REPLY,dhcp-option DNS 192.168.1.180,dhcp-option DNS 8.8.8.8,dhcp-option WINS 192.168.1.180,dhcp-option DOMAIN redorbita.com,route 192.168.2.0 255.255.255.0,route-gateway 192.168.160.1,ping 10,ping-restart 120,ifconfig 192.168.160.2 255.255.255.0’

Thu Dec 8 13:57:43 2016 OPTIONS IMPORT: timers and/or timeouts modified

Thu Dec 8 13:57:43 2016 OPTIONS IMPORT: –ifconfig/up options modified

Thu Dec 8 13:57:43 2016 OPTIONS IMPORT: route options modified

Thu Dec 8 13:57:43 2016 OPTIONS IMPORT: route-related options modified

Thu Dec 8 13:57:43 2016 OPTIONS IMPORT: –ip-win32 and/or –dhcp-option options modified

Thu Dec 8 13:57:43 2016 ROUTE_GATEWAY 192.168.1.1/255.255.255.0 IFACE=eth0 HWADDR=fc:aa:14:28:ec:f0

Thu Dec 8 13:57:43 2016 TUN/TAP device tap0 opened

Thu Dec 8 13:57:43 2016 TUN/TAP TX queue length set to 100

Thu Dec 8 13:57:43 2016 do_ifconfig, tt->ipv6=0, tt->did_ifconfig_ipv6_setup=0

Thu Dec 8 13:57:43 2016 /sbin/ip link set dev tap0 up mtu 1500

Thu Dec 8 13:57:43 2016 /sbin/ip addr add dev tap0 192.168.160.2/24 broadcast 192.168.160.255

Thu Dec 8 13:57:43 2016 /sbin/ip route add 192.168.2.0/24 via 192.168.160.1

Thu Dec 8 13:57:43 2016 Initialization Sequence CompletedUn saludo

:wq!

Comentarios